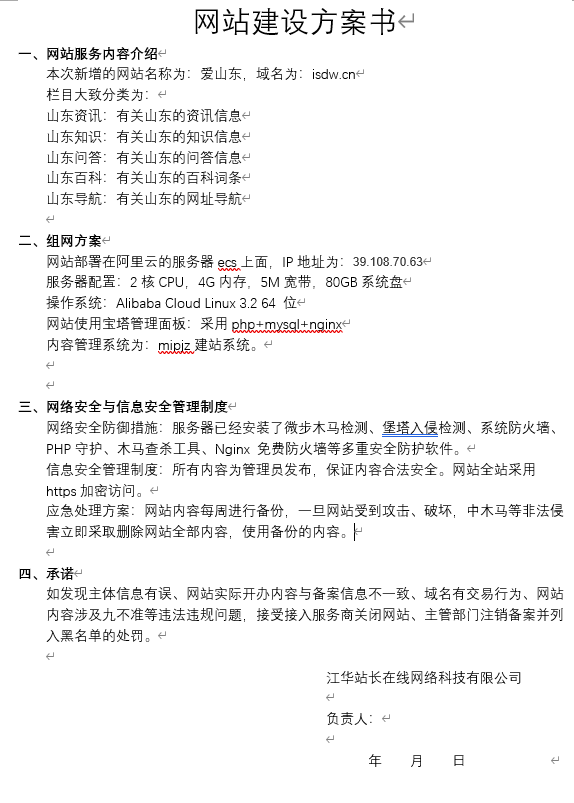

假如我们有一个单页的PHP网页的网站,里面只有一个文件index.php,如何做才能让网站更加安全呢?

在这里站长在线给出一个参考:

1. 修复代码漏洞(关键)

检查 index.php 是否存在漏洞:

禁止直接执行系统命令(如 exec(), system() 等危险函数)。

若需文件上传功能,严格限制文件类型(如白名单校验后缀名、MIME类型),并将上传目录设为不可执行(见下文)。

避免直接包含用户可控参数(如 include($_GET['page']);),此类代码易引发远程文件包含(RFI)漏洞。

示例代码加固:

// 文件上传示例:限制为图片类型

$allowed = ['image/jpeg', 'image/png'];

if (in_array($_FILES['file']['type'], $allowed)) {

move_uploaded_file($_FILES['file']['tmp_name'], '/safe/upload/path/' . basename($_FILES['file']['name']));

}2. 文件权限控制

设置严格的权限:

# index.php 设为只读(所有者可写,其他用户只读)

chmod 644 index.php

# 网站根目录禁止写入(防止新增文件)

chmod 755 /var/www/html

# 若有上传目录,单独设置可写权限并禁止执行

chmod 755 /var/www/html/uploads

chattr +i index.php # 使用chattr锁定文件防止修改(需root权限)

Web服务器用户隔离:

确保服务器进程用户(如 www-data)无文件所有权,仅赋予读取权限。

3. 服务器配置加固

PHP安全设置(php.ini):

ini

disable_functions = exec,passthru,shell_exec,system,proc_open,popen

expose_php = Off # 隐藏PHP版本信息

allow_url_include = Off # 禁止远程文件包含

Apache/Nginx防护:

.htaccess 防御(Apache):

apache

# 禁止目录执行PHP

<Files ~ "\.(php|phar)$">

Deny from all

</Files>

# 仅允许index.php

DirectoryIndex index.php

Options -Indexes # 禁用目录浏览

4. 实时监控与报警

文件完整性监控:

bash

# 使用inotify-tools监控文件变化

apt install inotify-tools

inotifywait -m -r -e modify,create /var/www/html | while read path action file; do

echo "警报:$file 被 $action 操作!"

done

定期校验文件哈希:

bash

sha256sum index.php > index.sha256

# 后续定期运行

sha256sum -c index.sha256

5. 入侵防御工具

安装防火墙与入侵检测:

Fail2Ban:自动封禁多次登录失败的IP。

ModSecurity(WAF):拦截SQL注入、XSS等攻击。

使用防篡改软件:

Tripwire / AIDE:文件完整性检查工具,记录文件变更。

6. 备份与恢复

自动化备份:

bash

# 每日备份到远程服务器

tar czf /backup/site-$(date +%F).tar.gz /var/www/html

scp /backup/site-*.tar.gz user@backup-server:/backups/

7. 其他高级防护

只读文件系统:

bash

mount -o remount,ro /var/www/html # 挂载为只读(需重启后生效)

容器化部署:

使用Docker将网站封装为容器,限制文件系统写入权限。

8.处理流程建议

立即检查服务器:使用 find /var/www/html -type f -mtime -1 查找24小时内修改的文件。

清除现有后门:检查是否有异常进程、计划任务或隐藏文件(如 .bashrc 中的恶意代码)。

封堵攻击入口:分析日志(/var/log/apache2/access.log)找到攻击来源,加固对应漏洞。

通过以上措施,您的网站安全性将显著提升。建议至少每月进行一次全面安全检查。

到此为止,如果大家按照上面的处理方式,对网站进行安全处理以后,网站的安全性就大大增强了,还没有试过的去试试哦。